随着网络攻击数量的不断增加,组织需要采取措施保护其资产。他们使用的工具之一是DMZ或非军事区网络。

什么是非军事区网络?

在计算机安全方面,用于中小型网络的常见设置包括处理从内部网络(LAN)到Internet以及从Internet到LAN的所有请求的防火墙。此防火墙是内部网络在这些设置中的唯一保护;它通过转发和过滤它认为合适的请求来处理任何NAT(网络地址转换)。

对于小公司来说,这通常是一个很好的设置。但是对于大公司来说,将所有服务器都放在防火墙后面并不是那么有效。这就是为什么使用外围安全网络(也称为非军事区网络或DMZ)将内部网络与外部世界隔离开来的原因。这样,外部人员可以访问DMZ中的公共信息,而私有的专有信息则安全地保存在DMZ后面,进入内部网络。

这样,在发生安全漏洞的情况下,攻击者将只能访问DMZ网络中的服务器。这可能很烦人并可能导致停机,但至少敏感信息是安全的。以下是您可以保留在非军事区网络中的一些服务示例:

为什么要使用非军事区网络?

DMZ服务器将保护您的内部网络免受外部访问。它通过将公共服务(要求Internet上的任何实体连接到您的服务器)与您网络中的本地私有LAN机器隔离开来。实现这种分隔器的最常用方法是设置安装了3个网络接口的防火墙。第一个用于Internet连接,第二个用于DMZ网络,第三个用于专用LAN。任何入站连接都会自动转发到DMZ服务器,因为专用LAN不运行任何服务且不可连接。这就是配置非军事区域网络有助于将LAN与任何Internet攻击隔离开来的方式。

如何配置非军事区网络?

您需要决定每台机器上将运行哪些服务。DMZ服务器通常在物理和逻辑上位于不同的网段。这意味着您需要使用单独的机器来托管您想要公开的服务(例如DNS、Web、邮件等)。

这种配置也称为三足模型。为了提高网络安全性,您还可以使用两个防火墙(背靠背模型)。在此设置中,其中一个防火墙将只允许发往DMZ的流量,而另一个只允许从内部网络发往DMZ的流量。这提供了额外的安全层,因为攻击者需要破坏两台设备才能访问您的内部网络。这是带有两个防火墙的DMZ网络图:

强化DMZ服务器

非军事区网络中的计算机显然需要尽可能地加固,因为它们将位于第一线,就在防火墙后面。他们的位置将防止对LAN的攻击,但也可能增加被入侵的风险。

以下是提高DMZ系统安全性的6种方法:

您可以通过添加多个具有不同安全级别的隔离区来改进您的DMZ基础设施,具体取决于部署的系统和服务的数量。这些区域可以组合成一个层状结构,以便信息从一个DMZ服务器传递到另一个。这种类型的网络基础设施可能不是保护私有边界的最安全方式,但有时是必需的。

这种情况的一个例子是,放置在非军事区网络中的Web服务器需要通过放置在第二个非军事区网络中的安全端口(并且仅限该端口)访问数据库服务器。如果有这样的要求,这个数据库服务器最终可以访问在私有LAN系统上找到的一些数据。通过这种方式,可以保护数据库免于公开暴露,同时保持网络服务器可访问且私有LAN处于隔离状态。注意:上面列出的方法仅适用于Linux/*NIX类型的系统。

关于DMZ服务器的注意事项

非军事区网络概念的简单性使其非常强大。这就是为什么我们建议您在那里部署Axigen电子邮件服务器而不是您的内部网络-以确保您的电子邮件通信以及其他敏感数据的安全。请记住,DMZ服务器可以被视为一种安全措施,但它本身并不是一种安全措施。尽管如此,凭借紧密且经过深思熟虑的网络基础设施、IDS(入侵检测系统)和IPS(入侵预防系统),它可以成为抵御攻击者和不需要或不需要的流量的障碍。

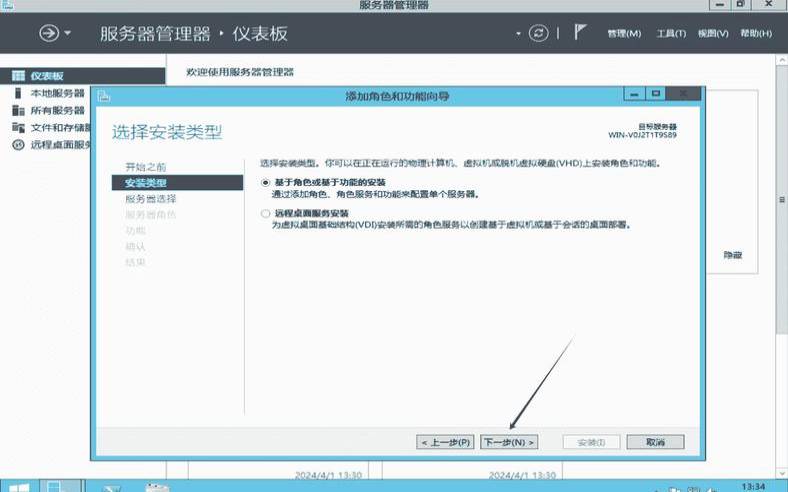

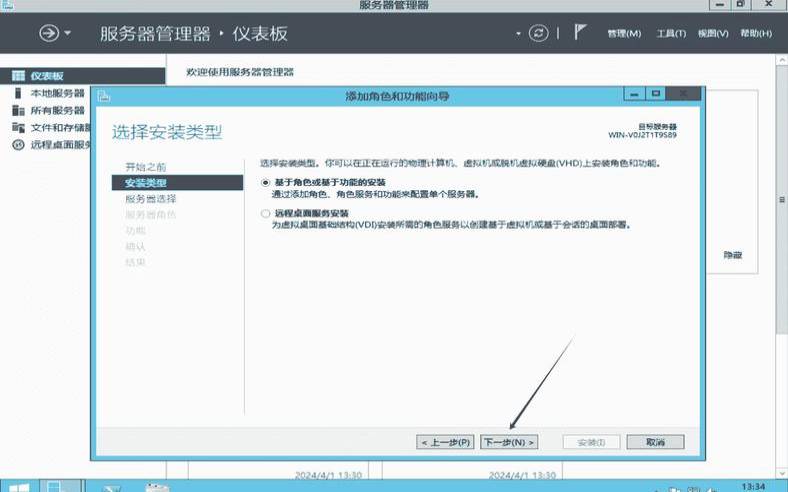

本文来源:国外服务器--如何为您的服务器安装隔离区(如何给服务器安装操作系统)

本文地址:https://www.idcbaba.com/guowai/3061.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 1919100645@qq.com 举报,一经查实,本站将立刻删除。