漏洞管理是指持续识别、报告和修复从网络到云平台的网络资产中的安全风险。部署具有广泛漏洞管理系统的良好网络安全措施以确保数据和应用程序安全变得至关重要。既然我们已经回答了“什么是漏洞管理”这个问题,让我们更深入地了解漏洞管理的各个方面、它的生命周期、好处和最佳实践。

漏洞管理生命周期是什么样的?

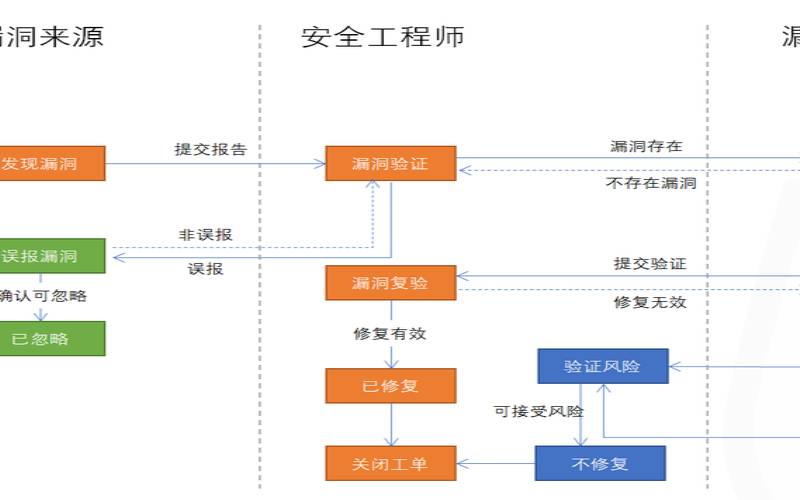

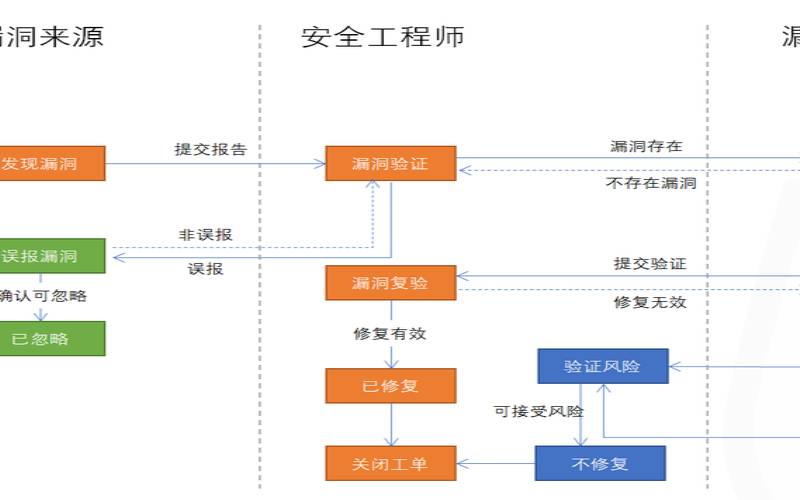

漏洞管理生命周期是一个导致检测、识别、修复和确认漏洞缓解的过程。本节详细介绍漏洞管理生命周期中包含的漏洞管理流程。

1.漏洞检测

一个完善的漏洞管理生命周期始于全面的漏洞扫描或评估,手动执行或使用自动化工具检测系统中存在的所有漏洞。这包括执行经过身份验证和未经身份验证的扫描、测试业务逻辑错误以及消除误报。一般来说,它应该能够检测已知的CVE,以及OWASPTop10和SANS25等标准框架中提到的漏洞,以及基于当前恶意利用趋势的漏洞。

2.漏洞识别

漏洞管理的下一步涉及使用漏洞扫描程序识别在系统中发现的漏洞。检测到的漏洞与漏洞扫描程序数据库相匹配,以识别可能对您的资产安全构成威胁的漏洞。在较慢的交通时间安排此类扫描至关重要,因为它可能会导致正常操作条件中断。

3.漏洞评估

对已识别威胁的评估是根据每个漏洞造成的风险级别对它们进行优先级排序。这使团队能够了解哪些漏洞需要立即修复,并制定一个勤奋的计划来代替它。CVSS或通用漏洞评分系统根据一些设定的特征(如特征和对云的具体影响)评估漏洞。根据分数,修补漏洞。

一旦进行了评估并且漏洞被修补、缓解或保留原样,漏洞扫描器就会生成一份详细的漏洞报告。该报告详细介绍了扫描的详细信息、用于检测漏洞的方法以及用作标准参考的漏洞数据库。除此之外,还列出了发现的漏洞,并对其CVSS分数以及可能的补救措施进行了广泛解释。

根据漏洞造成的风险评估漏洞后,现在是响应和修复发现的每个漏洞的时候了。这是根据风险评估的数据完成的。根据威胁级别,可以选择四种通用措施来为云创建可行且健康的安全解决方案。这包括修补、屏蔽和缓解。

6.重新扫描

修复后的最后一步是重新扫描,以确保资产的安全系统没有所有最初发现的缺陷。漏洞管理生命周期中的这一步骤还评估补丁的可靠性以及为修复漏洞而采取的其他缓解措施。它还可以提高您作为注重安全的供应商的声誉并提高可信度。

以下是为什么网络安全中的漏洞管理很重要并且在效率、成本和时间方面获得更多好处的一些原因。

1.有助于保持合规性

许多组织需要遵守各种法规和行业标准,例如PCIDSS、HIPAA和NIST,这些标准要求定期进行漏洞评估。使用漏洞管理系统有利于合规性,因为它可以自动化并提高漏洞修复过程的效率,从而有助于满足合规性要求。

2.及时识别威胁

3.附带补救援助

威胁和漏洞管理计划可以帮助组织根据漏洞的严重性和潜在影响确定漏洞的优先级,从而使他们能够首先关注最关键的问题。通过自动修复主动识别和解决漏洞,组织可以最大限度地降低安全漏洞的风险并保护其敏感数据。

漏洞管理程序可以持续监控网络、系统和应用程序是否存在新漏洞,并在发现新漏洞时立即向管理员发出警报。

5.时间和成本效益

漏洞的快速检测和修复意味着用于修复漏洞和处理漏洞利用井喷的费用将大大减少。没有良好的漏洞管理解决方案可能会使组织花费宝贵的时间和金钱来修复利用此类漏洞的后遗症,而不是修复漏洞本身。这就是良好的漏洞管理有助于节省时间和大量人力的地方。

6.有效的预防措施

由于24*7的缺陷检测、评估和修复,网络安全漏洞管理可以帮助组织成功防止针对其敏感数据和应用程序的大量攻击。

本节概述了如何以最佳方式管理漏洞。

全面的漏洞扫描

使用全面的漏洞扫描器是良好的安全漏洞管理的重要组成部分。应由具有广泛漏洞数据库的扫描仪提供连续扫描。该组件决定扫描器检测和识别漏洞的能力。一个好的扫描仪还应该能够执行登录后扫描、检测逻辑错误、清除任何误报并确保没有漏报。

确保整合

将威胁和漏洞管理集成到开发中,可以在应用程序的整个过程中持续扫描漏洞。这种集成允许持续遵守重要的监管标准,如GDPR、ISO27001、HIPAA和PCI-DSS。

常规渗透测试

定期进行渗透测试是IT漏洞管理的一个很好的做法。他们通过利用发现的漏洞来正确评估现实生活中此类攻击可能造成的损害程度,从而比漏洞扫描更进一步。

漏洞优先级

漏洞优先级排序是一个值得遵循的好做法,因为它可以帮助您缩小构成最大威胁的漏洞的范围,并且需要其他人立即修复这些漏洞,这些漏洞由于风险低而只能被缓解或保留。CVSS(通用漏洞评分系统)是一种允许漏洞优先级排序的流行系统。

事件响应程序

IR是漏洞管理的重要组成部分,因为它是在恶意攻击成功发生时的备份计划。事件响应程序允许遵循无缝的步骤操作。这导致了一个有效的系统来包含和解决由被利用的漏洞造成的损害。

员工培训

在漏洞管理方面,员工培训是另一种最佳实践。漏洞管理不仅涉及资产及其网络安全,还涉及主要由员工处理的物理安全。因此,员工培训是强制性的,这样员工就可以做出有安全意识的选择,并意识到他们可能成为牺牲品的各种威胁。

自动化补丁管理

采用自动化补丁管理系统可确保检测到的漏洞可以及时、一致的方式得到修复,而不会影响补丁的效率和合规性。

尽管有最好的意图,但应用程序中的漏洞是不可避免的,防止它们对您的资产造成负面影响的一种重要方法是及时识别和缓解它们。漏洞管理是解决此问题的最佳方法,因为它是一个连续的过程,可以与SOC和IR等安全的其他各个方面集成。

本文来源:国外服务器--什么是漏洞管理(什么是漏洞管理方法)

本文地址:https://www.idcbaba.com/guowai/3552.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 1919100645@qq.com 举报,一经查实,本站将立刻删除。