拒绝服务(通常缩写为DoS)是对网络的恶意攻击。这种类型的攻击本质上旨在通过用无用的流量淹没网络来使网络瘫痪。许多DoS攻击是通过利用TCP/IP协议中的限制来进行的。

黑客使用DoS攻击来阻止对计算机网络资源的合法使用。DoS攻击的特点是试图淹没网络、试图中断两台计算机之间的连接、试图阻止个人访问服务或试图中断对特定系统或个人的服务。那些在DoS攻击的接收端的人可能会失去宝贵的资源,例如他们的电子邮件服务、互联网访问或他们的Web服务器。某些DoS攻击可能会耗尽您的所有带宽,甚至耗尽所有系统资源,例如服务器内存。我们在过去几年中看到的一些最坏情况是网站,由于成功的DoS攻击而被数百万人使用,被迫停止运营。

DoS攻击很可能看起来是系统或网络上的合法流量,但不同之处在于流量的数量和频率将增加到无法管理的水平。例如,对Web服务器的攻击不会是正常的访问者激增,而是在附近的大量点击,因此服务器无法跟上庞大的页面请求量。在邮件服务器上,可以在短时间内将数十万条消息发送到服务器,而服务器通常在同一时间段内只能处理不到一千条消息。目标服务器很可能会因DoS攻击而停止,因为它已用完交换空间、进程空间或网络连接。

虽然DoS攻击通常不会导致信息被盗或对公司造成任何安全损失,但它们可能会在网络服务中断时花费组织的时间和金钱。对于黑客(或经常使用DoS攻击的脚本小子)来说,DoS攻击通常致力于向他们的同行或在线社区证明其黑客技能。

早期的DoS攻击包括从单一来源生成数据包的简单工具,然后针对单一目的地进行攻击。DoS攻击的演变现在看到针对多个目标的单源攻击、针对单个目标的多源攻击以及针对多个目标的多源攻击。

缓冲区溢出

传输到缓冲区的数据超出缓冲区的存储容量并且部分数据溢出的情况。到另一个缓冲区,数据不打算进入的缓冲区。由于缓冲区只能保存特定数量的数据,因此当达到该容量时,数据必须流向其他地方,通常流入另一个缓冲区,这可能会破坏该缓冲区中已经包含的数据。恶意黑客可以发起缓冲区溢出攻击,其中带有破坏系统指令的数据被故意写入文件,完全知道数据将溢出缓冲区并将指令释放到计算机的指令中。

一种DoS攻击,其中攻击者发送大于65,536字节的ping请求,这是IP允许的最大大小。虽然大于65,536字节的ping太大而无法容纳在一个可以传输的数据包中,但TCP/IP允许对数据包进行分段,实质上是将数据包分成更小的段,最终重新组合。攻击利用此缺陷对数据包进行分段,当接收到的数据包总数超过允许的字节数时,会有效地导致接收端操作系统的缓冲区过载,从而使系统崩溃。

蓝精灵攻击

一种网络安全漏洞,其中连接到Internet的网络充斥着对ICMP回显(PING)请求的回复。smurf攻击者向Internet广播地址发送PING请求。这些是向连接到子网的主机广播所有接收到的消息的特殊地址。每个广播地址最多可以支持255台主机,因此单个PING请求可以乘以255倍。请求本身的返回地址被欺骗成为攻击者受害者的地址。所有收到PING请求的主机都回复这个受害者的地址,而不是真正的发送者地址。单个攻击者每秒发送成百上千条这样的PING消息可以使受害者的T-1(甚至T-3)线路充满ping回复,使整个Internet服务陷入瘫痪。

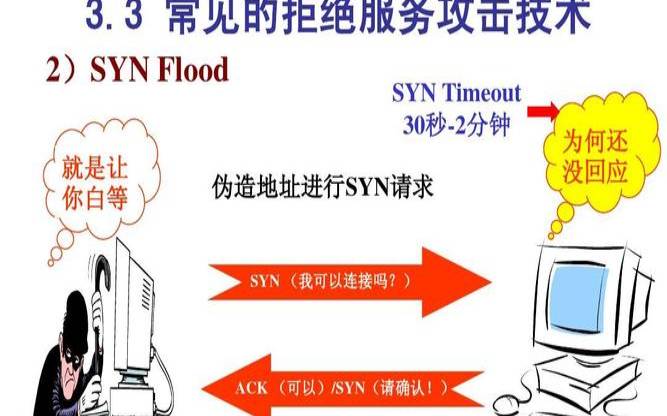

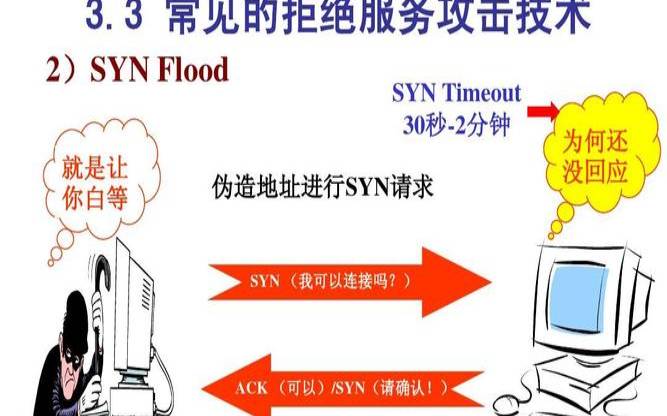

TCPSYN攻击

在SYN攻击中,发送者传输了大量无法完成的连接。这会导致连接队列被填满,从而拒绝为合法TCP用户提供服务。

在2001年初及前后,一种新型DoS攻击变得猖獗,称为分布式拒绝服务攻击或DDoS。在这种情况下,使用多个包含的系统来攻击单个目标。流入目标的大量流量通常会迫使其关闭。与DoS攻击一样,在DDoS攻击中,对受影响系统的合法请求被拒绝。由于DDoS攻击是从多个来源发起的,因此它通常比DoS攻击更难检测和阻止。

预防措施

为了防止您的系统和网络成为DoS攻击的受害者,CERT/CC提供了许多预防性解决方案,其中包括:

本文来源:国外服务器--什么是拒绝服务DOS攻击常见的拒绝服务攻击(dos拒绝服务攻击的描述)

本文地址:https://www.idcbaba.com/guowai/3962.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 1919100645@qq.com 举报,一经查实,本站将立刻删除。