之前小编写过很多关于DDoS攻击的文章,而最近,我们的一个客户遭到了比DDOS还严重的攻击--DNS放大型攻击,攻击者对我们客户24小时持续发送四五百G的攻击流量,这种攻击大小足以使大型网络主机瘫痪。今天鸿网互联就来带大家深入了解一下什么是DNS放大型DDoS攻击?

深入了解DNS扩容DDoS攻击

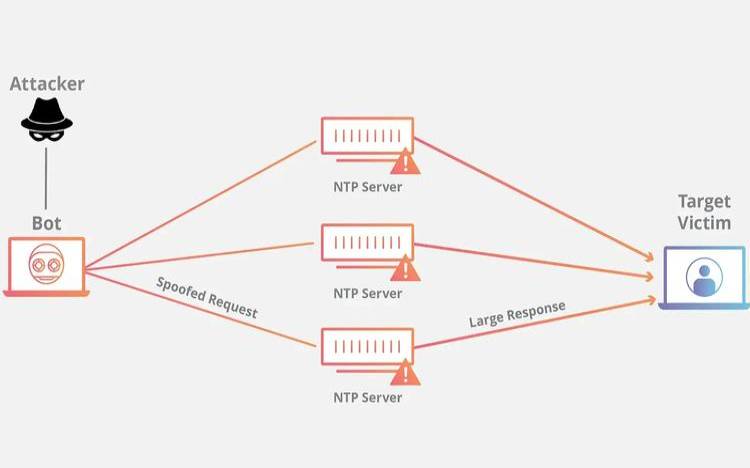

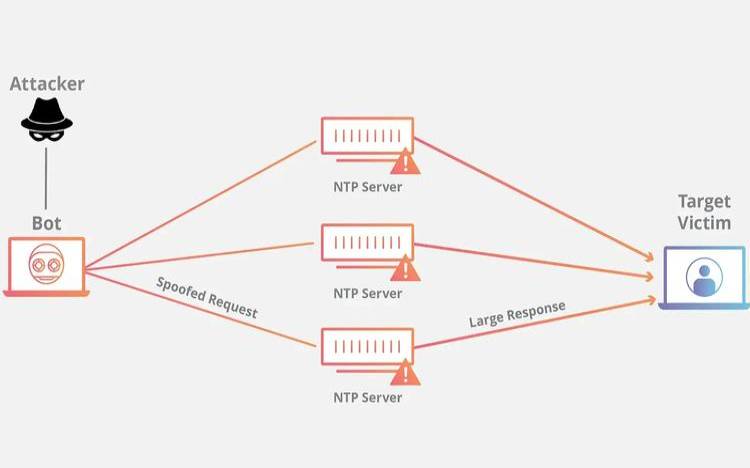

DNS放大型攻击是攻击者放大他们可能针对潜在受害者的带宽量的一种方式。想象一下,你是一个攻击者,你控制一个能够发送100Mbps流量的僵尸网络。虽然这可能足以让某些网站脱机,但在DDoS领域这是一个相对微不足道的流量。为了增加攻击量,您可以尝试将更多受感染的计算机添加到僵尸网络中。这变得越来越困难。或者,你可以找到一种方法将你的100Mbps放大到更大的范围。

SMURF攻击在很大程度上已成为过去。在大多数情况下,网络运营商已将其路由器配置为不中继发送到网络广播地址的ICMP请求。即使放大攻击向量已经关闭,其他人仍然是敞开的。DNS放大攻击的向量有两个标准:(1)可以用欺骗的源地址设置查询(例如,通过不需要握手的ICMP或UDP等协议);(2)对查询的响应明显大于查询本身。DNS是一种核心,无所不在的互联网平台,符合这些标准,因此已成为放大攻击的最大来源。

开放DNS解析器:互联网的祸根

到目前为止,我使用了几次的关键术语是“开放DNS解析器”。如果您运行递归DNS解析器,最佳做法是确保它仅响应来自授权客户端的查询。换句话说,如果您为公司运行递归DNS服务器并且您公司的IP空间是5.5.5.0/24(即5.5.5.0-5.5.5.255),那么它应该只响应该范围内的查询。如果查询从9.9.9.9到达,那么它不应该响应。

问题是,许多运行DNS解析器的人都将它们打开并愿意响应任何查询它们的IP地址。这是一个至少已有10年历史的已知问题。最近发生的事情是许多不同的僵尸网络似乎已经枚举了互联网的IP空间,以便发现开放的解析器。一旦发现,它们可用于发起重大DNS扩增攻击。

本文来源:vps主机--ntp放大反射ddos攻击教程(ddos攻击网站)

本文地址:https://www.idcbaba.com/vps/2557.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 1919100645@qq.com 举报,一经查实,本站将立刻删除。