SQLite漏洞于2018年由腾讯的安全研究人员(隶属于BladeTeam)首次发现,它继续使数百万应用程序、软件、物联网设备等面临SQLite注入攻击的更高风险。尽管是一个中等影响的漏洞,但SQLite漏洞是一个严重的安全漏洞。让我们进一步研究这个漏洞。

SQLite是一个开源、零配置、自包含且功能齐全的关系数据库管理系统,包含在一个C编程库中。它是一个嵌入式SQL数据库引擎,没有客户端-服务器关系。它根据需要动态或静态地与应用程序链接。与其他SQL数据库不同,它是无服务器的,不需要单独的服务器进程。

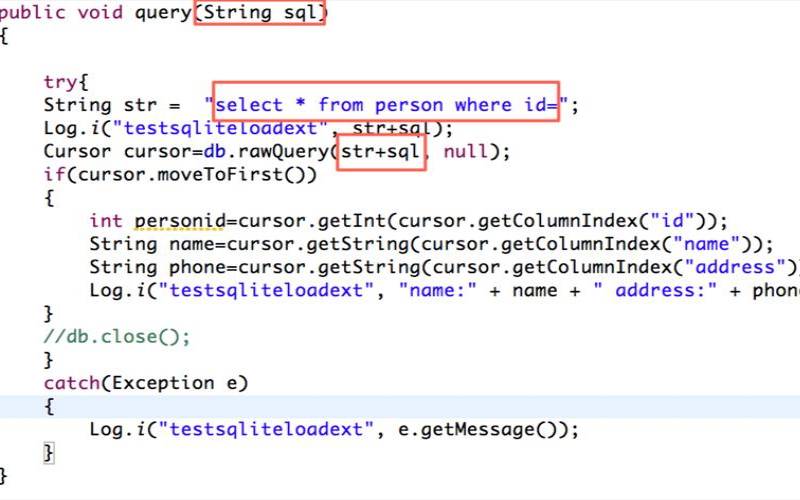

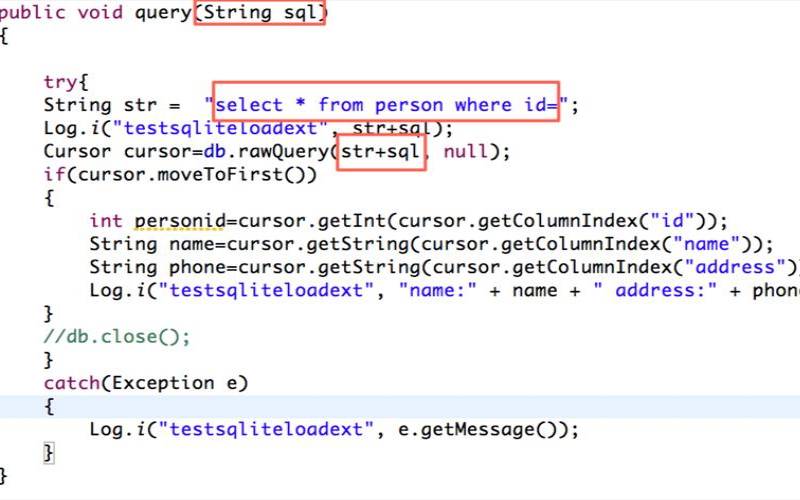

SQLite注入背后的基本思想是从数据库中获取机密信息并执行易受攻击的操作,例如更新、修改或删除记录、添加新记录等。

通常,要使SQLite注入攻击成功,必须满足以下先决条件之一:

假设您的网站上有一个注册页面,用户必须在其中输入他们的用户名。如果用户输入的是SQLite语句而不是他们的名字怎么办?查询将直接进入数据库并获取查询语句中请求的数据。这就是大多数SQLite注入攻击发生的方式。

让我们再举一个例子。您的应用程序允许第三方应用程序从SQLite数据库读取数据或提交恶意制作的数据库文件。利用此漏洞,攻击者可以在数据库中存储恶意代码,前提是他们具有相关的文件系统访问权限。当应用程序从数据库访问数据时,就会执行恶意代码。

为什么SQLite安全漏洞很危险?

腾讯安全团队于2018年首次在SQLite中发现远程代码执行漏洞。此后其他SQL安全漏洞如IntegerFlow、Use-after-free、NULLpointerdeference、InputValidationerrors、SELECTqueryfunctionality缺陷等使得攻击者执行他们的命令。研究人员不断在不同的操作系统、软件、应用程序、平台、程序和设备中寻找漏洞和利用SQLite引擎的方法。它可能是大量新漏洞的起点。

攻击者利用SQLite漏洞进行范围广泛的恶意活动,从远程代码执行、泄漏内存程序和崩溃程序到编排DDoS攻击。

它的广泛使用增加了相关风险

鉴于其兼容性、轻量级特性(在设置复杂性、资源使用和管理开销方面)和其他优势,SQLite通常用于计算领域,包括应用程序、软件和物联网设备(包括语音助手、智能电视等)。

它还用于运行这些应用程序的底层操作系统,例如Android、Unixflavors、MacOS等。它也是基于Chromium的浏览器的一部分,例如GoogleChrome、Brave、Vivaldi、Opera等。因此,SQLite被嵌入到数十亿的应用程序、智能手机和设备中。甚至已知某些版本的Safari和Firefox也存在此漏洞。考虑到它的使用范围,您的应用程序面临风险的可能性很高。即使您使用的第三方应用程序存在SQLite安全漏洞,您的应用程序也可能存在风险。

由于这些被归类为中等影响漏洞,开发人员/供应商可能会产生一种错误的安全感,并且可能不会修复漏洞。这最终可能会创建一个广泛的攻击面,攻击者可能会在未来利用它来编排未打补丁系统的链式攻击。

即使发布了补丁,应用程序也可能存在风险

Google等使用SQLite引擎的应用程序已经发布了补丁。将嵌入式数据库引擎更新到应用程序可能是一个危险的过程,会导致数据损坏。因此,开发人员倾向于避免长期修复这些缺陷。应用程序的库和组件很少更新,这增加了SQLite漏洞的风险。

修补SQLite漏洞以及清理和验证用户输入是防止SQLite注入的必要步骤。您必须有一个托管的智能安全解决方案来解决这些漏洞并加强应用程序的安全状况。

本文来源:虚拟主机--SQLite漏洞可能会使您的应用程序面临风险

本文地址:https://www.idcbaba.com/zhuji/2568.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 1919100645@qq.com 举报,一经查实,本站将立刻删除。