组织通常倾向于严重且完全依赖防火墙、负载平衡器和VPN等,以防止DDoS攻击、保护其任务关键型资产并保护其IT基础设施。但是攻击变得更加致命和严重;攻击者已经对其攻击方法进行了现代化改造,并利用一流的技术来协调分布式拒绝服务攻击。众所周知,防火墙存在漏洞,尤其是那些由实施失败引起的漏洞,这使得它们无法有效地保护应用程序并使它们成为威胁参与者的DDoS目标。

那么,使防火墙容易受到DDoS攻击的这些实施缺陷是什么?组织可以做些什么来加强他们的安全态势并有效地防止这些攻击?请仔细阅读,找出答案。

什么是防火墙?

防火墙是一种基于硬件或软件的系统,可保护专用网络的资产免受来自外部网络的用户未经授权的访问。它们被放置在网络网关或外围,检查所有传入和传出的数据包,并过滤掉那些不符合安全策略的数据包。它们缺乏灵活性、可扩展性、敏捷性和透明度。它们只能保护局域网免受未经授权的访问,并且对高级威胁无效。

另一方面,下一代WAF位于用户和Web应用程序之间,用于审查、监控和过滤对服务器的所有请求。这在云计算和物联网时代特别有用,因为网络没有固定、严格的边界。WAF分析所有HTTP通信以决定是否允许、阻止、标记或挑战每个请求。恶意请求在到达服务器之前被过滤掉,并且应用程序保持受保护和可用。

下一代WAF还利用最新技术,包括自学习AI系统和分析,并为方程式注入更高的准确性、灵活性、敏捷性和透明度。因此,WAF能够更好地阻止零日威胁、应用层DDoS攻击和各种现代高级威胁。

糟糕的防火墙实施如何为DDoS铺平道路?

1.防火墙中TCP实现的弱点

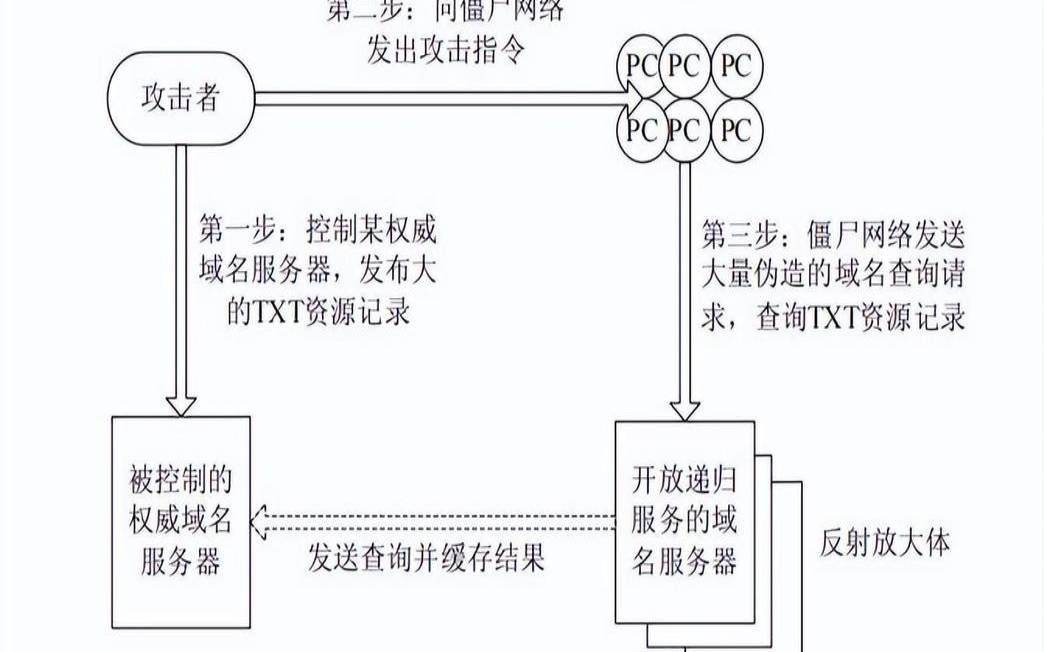

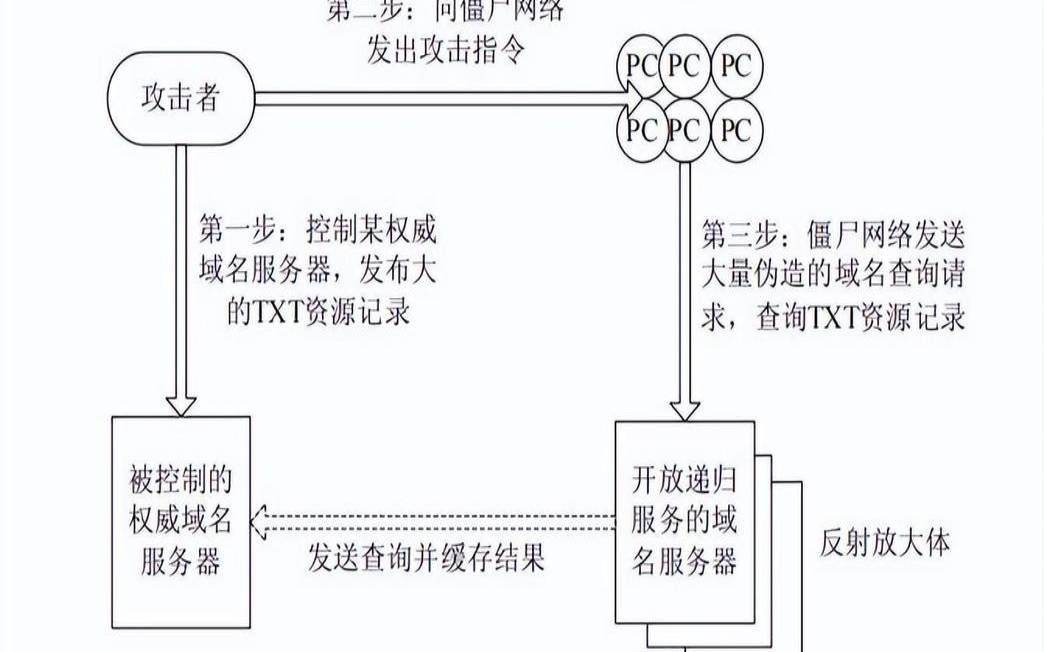

攻击者利用防火墙中TCP协议的不良实施来协调反射放大DDoS攻击。传统上,放大攻击使用UDP协议的无连接特性来用大量欺骗性请求/数据包淹没目标服务器(通常是打开的、配置错误的服务器),从而使服务器无法访问。他们使用UDP协议主要是因为TCP协议在基于IP的网络上建立TCP/IP连接所需的三次握手所带来的挑战和复杂性。

许多防火墙并不总是符合这些TCP标准,并且容易出现糟糕的实现,从而为反射放大攻击铺平了道路。一种糟糕的TCP实现是建立会话的方式。通常,目的主机向TCP主机发送一个SYN请求,TCP主机以SYN/ACK响应并等待来自客户端的ACK响应。威胁参与者用会话请求淹没TCP主机,但不返回ACK响应。这会导致所谓的SYN洪水。随着大量不完整的会话打开,主机的缓冲区被填满,它无法接受来自合法用户的新会话请求,从而导致拒绝服务。

传统防火墙使用状态数据包检查来检查网络流量,了解传入流量的风险,并决定是否允许资源请求。虽然检查数据包中的所有内容并识别风险,但有状态解决方案不会根据预定义的规则查看其他重要参数,例如源、目标等。

因此,即使没有有效的TCP握手,恶意行为者也可以欺骗防火墙响应欺骗性审查请求并返回大块页面。它们也无法提供对DDoS流量的完全可见性,并且无法与其他基于云的解决方案进行良好的集成和通信以阻止攻击。

3.所有流量都通过防火墙路由

如果所有流量都通过它,防火墙本身可能会被协议和容量攻击耗尽。大多数现代DDoS服务通过内容交付网络(CDN)支持防火墙。鉴于其全球边缘服务器网络,CDN能够无缝地处理迅猛的流量激增,而无需处理大量请求使源服务器或防火墙不堪重负。只有对未缓存内容的请求才会通过防火墙路由到源服务器。

4.控件激活不当

当组织未激活安全控制或操作不当时,它们往往会侵蚀防火墙安全性并使应用程序容易受到DDoS攻击。例如,不打开安全解决方案中的反欺骗控制将使应用程序面临各种威胁,包括DDoS、恶意软件等。

其他防火墙实施失败

为确保您的应用程序始终可用,您必须选择像AppTrana这样的下一代托管WAF解决方案,该解决方案易于部署并针对DDoS和大量威胁提供强大的安全性。

本文来源:虚拟主机--糟糕的防火墙实施为DDoS攻击铺平了道路(防火墙防ddos攻击)

本文地址:https://www.idcbaba.com/zhuji/2592.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 1919100645@qq.com 举报,一经查实,本站将立刻删除。