在保护Web应用程序免受不断上升的网络攻击趋势方面,网络罪犯和黑客在网站安全领域做出了一些最显着的创新。Web应用程序防火墙的演变可以作为一个独特的例子来说明如何开发新技术以应对网络罪犯不断增长的技术能力。

需要先进的防御机制

简单看一下最近的网络攻击就足以了解新一代黑客越来越多地以Web服务器和网站以外的Web应用程序为目标。DDoS和SQL注入事件的频率和强度与跨站点脚本一起以惊人的速度增长,因此需要立即进行安全安排以确保防御。

有两种主要方法可以保护服务器和应用程序免受新时代的网络攻击,这可能包括通过构建具有特殊功能的应用程序或实施高级防火墙安全来提高对攻击的抵抗力,以保护服务器和应用程序免受XSS、DDoS和SQL注入攻击。其他。

您会同意,考虑到大多数常用应用程序最初并未针对SQL注入或XSS事件开发安全性这一事实,因此不能期望第二种方法能够保证整个应用程序范围的安全性。多个应用程序可能成为会话劫持的受害者,因此需要具有高级防御功能的独特防火墙解决方案,例如Web应用程序防火墙。

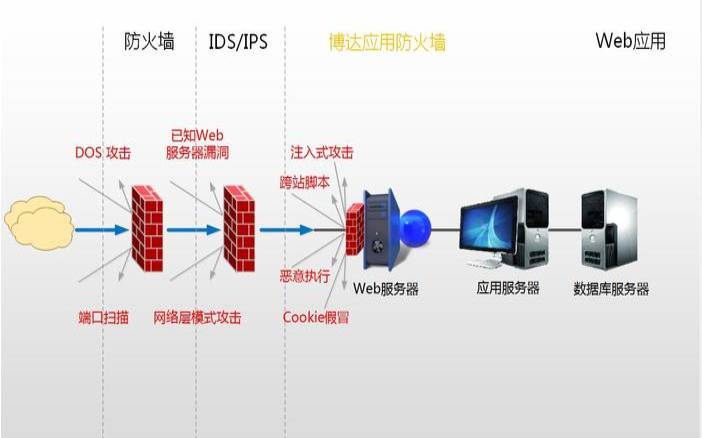

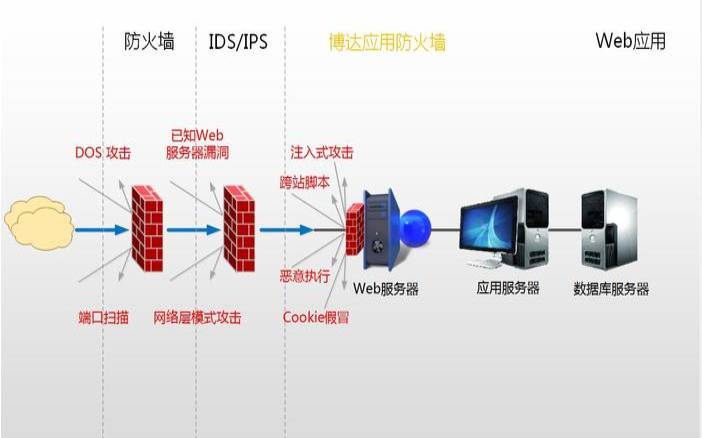

与只能分析数据包标头的传统防火墙不同,Web应用程序防火墙能够分析数据包的内容。有趣的是,WAF可以构建为包括硬件和软件,尽管一些WAF就像它们的遗留对应物一样是面向软件或硬件的。无论是哪种情况,Web应用程序防火墙在分析通过HTTPS和HTTP接收的请求(包括GET和POST请求)后应用配置的防火墙规则。

一些Web应用程序防火墙被编程为通过启动CAPTCHA测试来要求访问者提供真实性证明,以防止机器人进入Web应用程序的安全区域。

WAF的配置基础

存在三种重要的WAF配置模型,它们在针对应用程序或Web服务器的给定上下文的功效方面各不相同。

WAF可以配置为接受请求,例如HTTPGET,如果Web应用程序防火墙是按照白名单模型配置的,则只能来自特定地址。每当用户需要防火墙提供一个极宽的网络来防止大量的网络攻击时,这种模式就是最好的选择。有一个问题,因为宽广的网络也会阻止真实流量到达您的站点。这将白名单Web应用程序防火墙的使用限制在有限的基础架构中,其中可能包括企业内部环境中的少数用户或员工。

如果应用程序或商业网站在互联网的公共生态系统中运行,那是无数网络犯罪和数据黑客的发源地,那么Web应用程序防火墙应该配置为黑名单模型。在这样的环境中,很可能有来自不明来源的传入流量可能是真实的。在黑名单WAF模型中,有一个条款可以利用预设的签名来阻止明显的恶意流量,以防止黑客利用应用程序和网站的漏洞进行操作。当Web应用程序防火墙配置为黑名单模型时,它将有效地阻止从多个专用IP发送大量请求的尝试地址以防止可能的或即将发生的DDoS攻击。

Web应用程序防火墙的第三种也是最受欢迎的配置模型称为混合安全WAF配置模型。它集成了黑名单和白名单配置的重要属性,通过考虑每个可能的配置场景来提供更广泛的安全性。除了公共互联网基础设施之外,这种类型的WAF配置在企业内部网络中也得到越来越多的认可。

网络犯罪分子和黑客专注于网站和应用程序是一种公认的肥肉。随着越来越多的应用程序和商业网站被初创企业推出,挑战网站安全性的趋势将继续存在并受到关注。在不偏离Web应用程序开发过程中必须遵守的最佳实践的情况下,必须培养保护各种设备和软件应用程序的能力。

本文来源:虚拟主机--Web应用程序防火墙的上下文驱动开发(web应用防火墙部署位置)

本文地址:https://www.idcbaba.com/zhuji/2826.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 1919100645@qq.com 举报,一经查实,本站将立刻删除。