openssh软件包包含以下命令:

sshd――ssh服务端程序sftp-server――sftp服务端程序(类似ftp但提供数据加密的一种协议)scp――非交互式sftp-server的客户端,用来向服务器上传/下载文件sftp――交互式sftp-server客户端,用法和ftp命令一样。slogin―― ssh的别名ssh―― ssh协议的客户端程序,用来登入远程系统或远程执行命令ssh-add――ssh代理相关程序,用来向ssh代理添加dsa keyssh-agent――ssh代理程序ssh-keyscan―― ssh publickey生成器

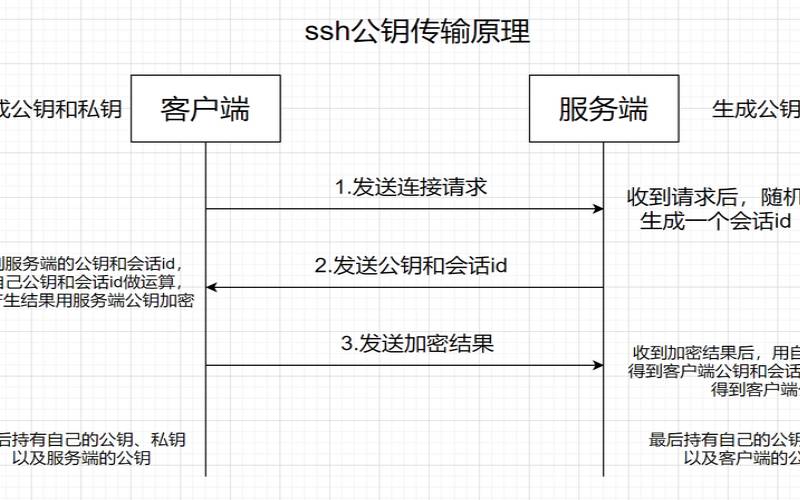

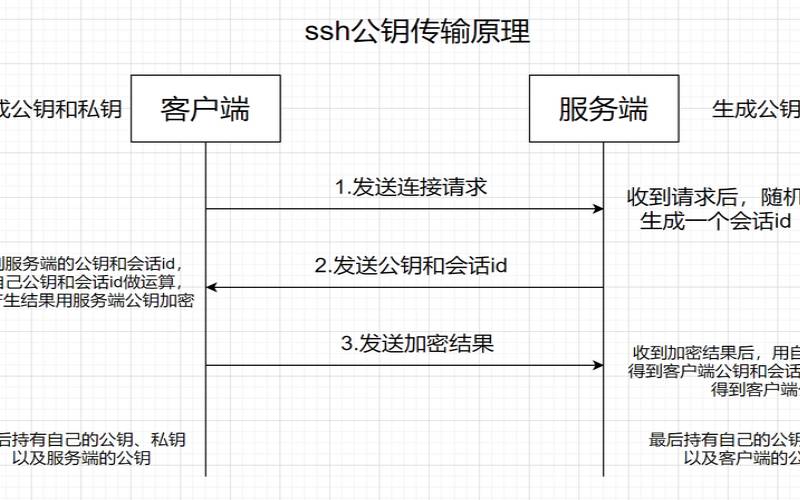

ssh最常用的使用方式是代替telnet进行远程登陆。不同于telnet的密码登陆,ssh还同时支持publickey、keybordinteractive、gssapi等多种登入方式,不像telnet那样只有输入系统密码一种途径。目前最常用的登陆方式还是传统的password方式和publickey方式登陆。下面以redhat as4为例,举例说明这两种登陆方式的用法。

第一次登陆后,ssh就会把登陆的ssh指纹存放在用户home目录的.ssh目录的know_hosts文件中,如果远程系统重装过系统,ssh指纹已经改变,你需要把.ssh目录下的know_hosts中的相应指纹删除,再登陆回答yes,方可登陆。请注意.ssh目录是开头是”.”的隐藏目录,需要ls–a参数才能看到。而且这个目录的权限必须是700,并且用户的home目录也不能给其他用户写权限,否则ssh服务器会拒绝登陆。如果发生不能登陆的问题,请察看服务器上的日志文件/var/log/secure。通常能很快找到不能登陆的原因。

ssh远程执行命令:

[root@mail~]ssh-keygen-b1024-tdsa-cgucuiwen@myserver.comgeneratingpublic/privatedsakeypair.ls-l/root/.sshtotal16-rw——-1rootroot668jul1220:07id_dsa-rw-r–r–1rootroot611jul1220:07id_dsa.pub-rw-r–r–1rootroot222jul1219:37known_hosts

产生的公钥/私钥文件在用户home目录的.ssh目录下,其中id_dsa.pub是公钥,把产生的公钥上传到需要登陆的服务器的对应用户目录的home目录的.ssh目录下,再一次强调用户自己的目录(home目录)必须不能有其他人可写的权限,.ssh目录的权限必须是700,即除了用户自己,其他人没有任何读写察看该目录的权限,否则ssh服务器会拒绝登陆。ssh默认的公钥文件是用户home目录下的.ssh目录下的authorized_keys文件,因此需要把产生的公钥以这个文件名放到服务器的/root/.ssh/目录下,这个文件中可以存放多个客户端的公钥文件,就好比一个大门上可以上很多锁,可以有不同的钥匙来尝试开锁,只要有一个锁被打开了,门就可以打开了。放到服务器上应该是这样子的:

私钥必须是600权限,否则ssh服务器会拒绝用户登陆。

大致就是这个样子了。现把/etc/ssh/ssh_config和/etc/ssh/sshd_config的配置说下。

/etc/ssh/ssh_config:

host*选项“host”只对能够匹配后面字串的计算机有效。“*”表示所有的计算机。

forwardagentno“forwardagent”设置连接是否经过验证代理(如果存在)转发给远程计算机。

forwardx11no“forwardx11”设置x11连接是否被自动重定向到安全的通道和显示集(displayset)。

rhostsauthenticationno“rhostsauthentication”设置是否使用基于rhosts的安全验证。

rhostsrsaauthenticationno“rhostsrsaauthentication”设置是否使用用rsa算法的基于rhosts的安全验证。

rsaauthenticationyes“rsaauthentication”设置是否使用rsa算法进行安全验证。

passwordauthenticationyes“passwordauthentication”设置是否使用口令验证。

fallbacktorshno“fallbacktorsh”设置如果用ssh连接出现错误是否自动使用rsh。

usershno“usersh”设置是否在这台计算机上使用“rlogin/rsh”。

batchmodeno“batchmode”如果设为“yes”,passphrase/password(交互式输入口令)的提示将被禁止。当不能交互式输入口令的时候,这个选项对脚本文件和批处理任务十分有用。

checkhostipyes“checkhostip”设置ssh是否查看连接到服务器的主机的ip地址以防止dns欺骗。建议设置为“yes”。

stricthostkeycheckingno“stricthostkeychecking”如果设置成“yes”,ssh就不会自动把计算机的密匙加入“$home/.ssh/known_hosts”文件,并且一旦计算机的密匙发生了变化,就拒绝连接。

identityfile~/.ssh/identity“identityfile”设置从哪个文件读取用户的rsa安全验证标识。

cipherblowfish“cipher”设置加密用的密码。

escapechar~“escapechar”设置escape字符。

port22“port”设置sshd监听的端口号。

listenaddress192.168.1.1“listenaddress”设置sshd服务器绑定的ip地址。

hostkey/etc/ssh/ssh_host_key

“hostkey”设置包含计算机私人密匙的文件。

serverkeybits1024“serverkeybits”定义服务器密匙的位数。

logingracetime600“logingracetime”设置如果用户不能成功登录,在切断连接之前服务器需要等待的时间(以秒为单位)。

keyregenerationinterval3600“keyregenerationinterval”设置在多少秒之后自动重新生成服务器的密匙(如果使用密匙)。重新生成密匙是为了防止用盗用的密匙解密被截获的信息。

permitrootloginno“permitrootlogin”设置root能不能用ssh登录。这个选项一定不要设成“yes”。

ignorerhostsyes“ignorerhosts”设置验证的时候是否使用“rhosts”和“shosts”文件。

ignoreuserknownhostsyes“ignoreuserknownhosts”设置sshdaemon是否在进行rhostsrsaauthentication安全验证的时候忽略用户的“$home/.ssh/known_hosts”

strictmodesyes“strictmodes”设置ssh在接收登录请求之前是否检查用户家目录和rhosts文件的权限和所有权。这通常是必要的,因为新手经常会把自己的目录和文件设成任何人都有写权限。

x11forwardingno“x11forwarding”设置是否允许x11转发。

printmotdyes“printmotd”设置sshd是否在用户登录的时候显示“/etc/motd”中的信息。

syslogfacilityauth“syslogfacility”设置在记录来自sshd的消息的时候,是否给出“facilitycode”。

loglevelinfo“loglevel”设置记录sshd日志消息的层次。info是一个好的选择。查看sshd的man帮助页,已获取更多的信息。

rhostsauthenticationno“rhostsauthentication”设置只用rhosts或“/etc/hosts.equiv”进行安全验证是否已经足够了。

rhostsrsaauthenticationno“rhostsrsa”设置是否允许用rhosts或“/etc/hosts.equiv”加上rsa进行安全验证。

rsaauthenticationyes“rsaauthentication”设置是否允许只有rsa安全验证。

passwordauthenticationyes“passwordauthentication”设置是否允许口令验证。

permitemptypasswordsno“permitemptypasswords”设置是否允许用口令为空的帐号登录。

allowusersadmin“allowusers”的后面可以跟着任意的数量的用户名的匹配串(patterns)或user@host这样的匹配串,这些字符串用空格隔开。主机名可以是dns名或ip地址。

将ssh2兼容格式的公钥转换成为openssh兼容格式

ssh-keygen-i-fidentity.pub>>/root/.ssh/authorized_keys2

以上就是linuxssh使用的方法有哪些的详细内容,更多请关注主机测评网其它相关文章!

本文来源:国外服务器--linuxssh使用的方法有哪些(linuxssh连接)

本文地址:https://www.idcbaba.com/guowai/3332.html

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 1919100645@qq.com 举报,一经查实,本站将立刻删除。